¿Cómo podemos saber si un mensaje de correo electrónico es un intento de phishing?

Este artículo explica cómo puedes verificar ciertos aspectos de un mensaje de correo electrónico de PHISHING.

En el entorno en línea, hay varios desafíos que puedes superar si tienes suficiente información para identificarlos rápidamente. El phishing es uno de estos desafíos y representa un intento de adquirir fraudulentamente información personal a través de varios métodos de suplantación (falsa identidad).

Los atacantes generan periódicamente campañas de phishing, generalmente a través de mensajes de correo electrónico cuidadosamente elaborados, con el propósito de obtener información personal bancaria o de inicio de sesión en diversas plataformas utilizadas por las víctimas. Es importante que los usuarios permanezcan alerta y analicen detenidamente el tipo de mensaje recibido.

Mecanismo de manifestación común:

- Los mensajes de phishing están diseñados para inducir un estado de urgencia, presión o dificultad. Por ejemplo:

- Sugiere la necesidad de actualizaciones rápidas de datos personales en un sitio web o enlace específico.

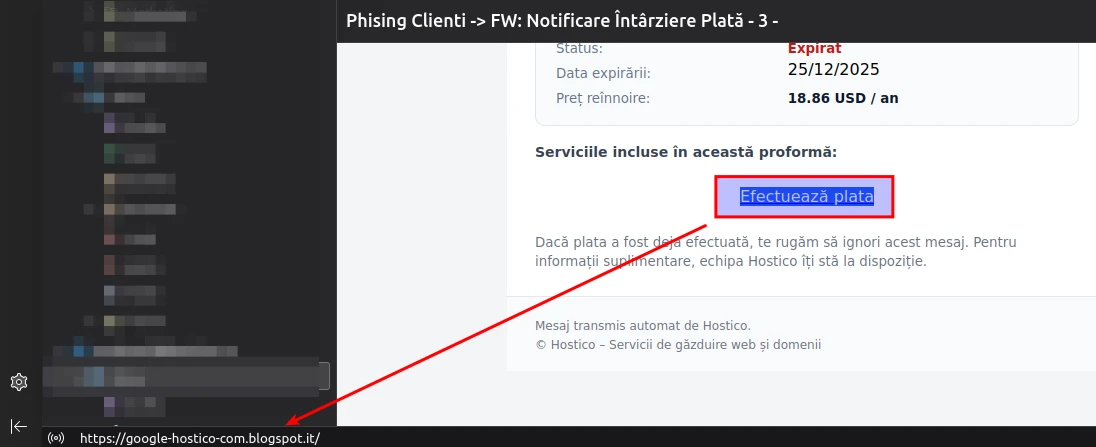

- Imitación de la identidad visual de un banco, un programa conocido o servicio.

- El contenido del mensaje es visual y textualmente similar al de la entidad suplantada.

* Presta atención a los siguientes elementos en mensajes sospechosos:

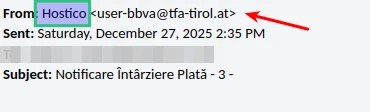

1) Dirección de correo electrónico: De (el remitente)

- La dirección puede parecer legítima, como:

- Una institución bancaria;

- Un contacto conocido;

- Un servicio en línea (por ejemplo: panel de control, correo electrónico, etc.);

- Una empresa de servicios públicos (gas, electricidad, internet);

- Una tienda en línea o una red social.

- La dirección real del atacante difiere de la mostrada en el campo De.

- Puedes verificar estas direcciones en los encabezados del correo electrónico, accesibles en el cliente de correo utilizado (por ejemplo, Ver Encabezados o Todos los Encabezados).

- Los enlaces pueden abrir páginas falsas que imitan sitios legítimos.

- Esto puede incluir formularios para recopilar detalles personales.

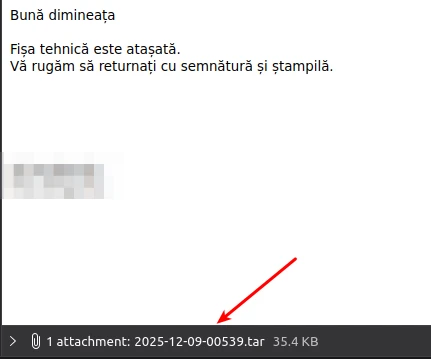

- Los adjuntos pueden contener archivos que parecen legítimos, pero están infectados.

- Abrir estos puede ejecutar código malicioso, descargar virus o redirigir a páginas no seguras.

- Cualquier detalle inusual o que genere sospechas en el mensaje.

- * No abras correos electrónicos de fuentes desconocidas.

- * Evite acceder a enlaces o archivos adjuntos en tales mensajes.

- * No complete información personal en formularios sospechosos.

- * Si ya has completado información personal en un formulario así, cambia inmediatamente la contraseña de la cuenta comprometida.

- * Para mensajes sospechosos, consulte el departamento técnico de Hostico.

- * Verifique periódicamente los artículos en la Dirección Nacional de Ciberseguridad (DNSC / CERT-RO).

¡Atención! Aunque el nombre del remitente parezca correcto, es necesario verificar siempre la dirección de correo electrónico desde la que fue enviado el mensaje.

2) Dirección de correo electrónico: Responder-A o Ruta-de-retorno (destinatario para las respuestas)

Dentro de los encabezados, los campos Return-Path y Reply-To revelan la dirección real del remitente. Si difieren de la dirección mostrada en el campo From, el mensaje es sospechoso.